Atualização do Chrome 80 prejudica o principal mercado de crimes cibernéticos

90% de todas as credenciais roubadas na Gênesis Store vieram do malware AZORult. Agora, o malware não funciona na Atualização do Chrome 80.

Uma pequena mudança no navegador Google Chrome 80 teve um efeito devastador em um dos principais mercados de crimes cibernéticos da atualidade.

De acordo com uma nova pesquisa esta semana feita pela empresa de inteligência contra ameaças KELA, atualmente a Genesis Store está passando por uma correção, observando uma queda de 35% no número de credenciais hackeadas vendidas no site.

KELA diz que os administradores da Gênesis estão se esforçando para corrigir seu déficit de estoque e alimentar a loja com novas credenciais antes que os clientes notem uma queda nas listagens novas e novas.

Se eles não resolverem os problemas causados pela nova atualização do Chrome 80, todo o futuro da loja ficará na balança.

O QUE É O GÊNESIS?

A Gênesis Store é uma entidade única e pioneira no cenário dos crimes cibernéticos.

Lançada em novembro de 2018, a Gênesis Store vende credenciais roubadas do navegador. No entanto, diferentemente da maioria de seus concorrentes, o site não apenas vende acesso a um nome de usuário e senha roubados. Em vez disso, o site vende as chamadas “impressões digitais”.

Essas impressões digitais são uma imagem virtual da identidade de um usuário em um site online.

As impressões digitais incluem detalhes básicos sobre a conta de um usuário, como nome de usuário e senha, mas também informações mais detalhadas, como endereços IP anteriores que o usuário usou, cookies do navegador, sequências de agente do usuário e outros detalhes técnicos do sistema operacional.

Os clientes da Genesis podem comprar qualquer coisa, desde impressões digitais para o Facebook e outras contas de mídia social até impressões digitais para intranets em algumas das maiores empresas do mundo .

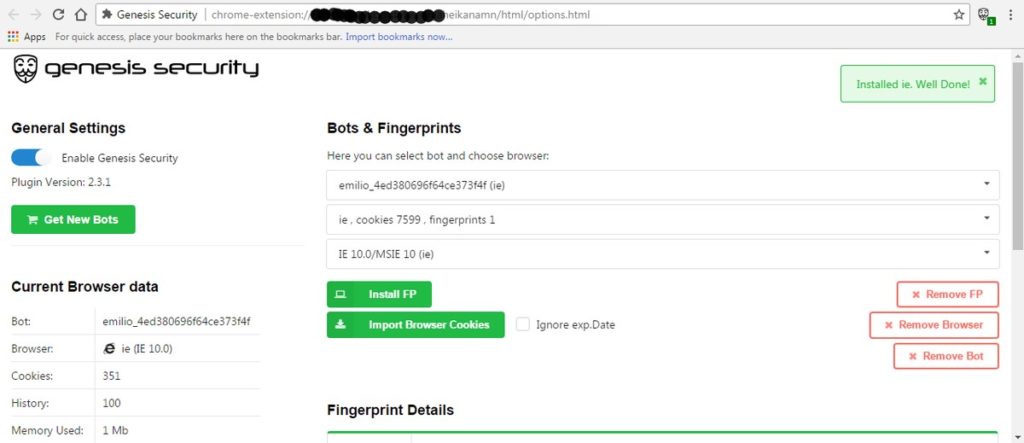

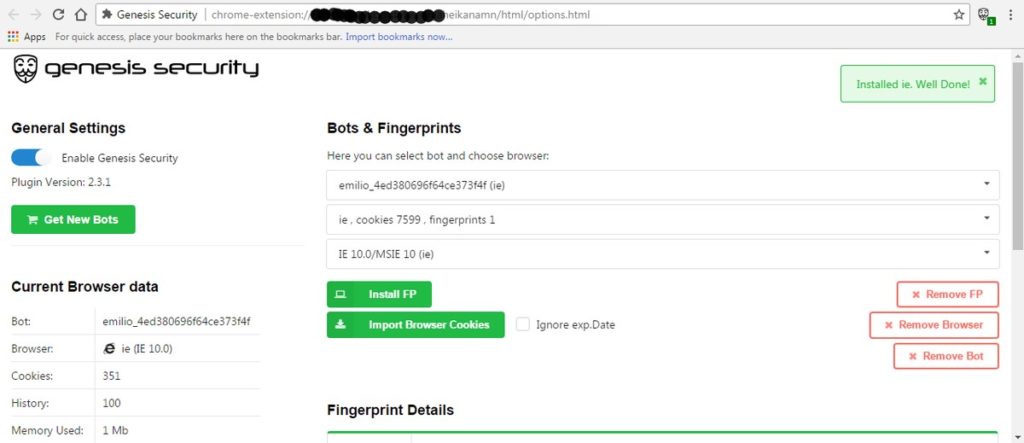

Depois de comprar uma impressão digital na Genesis Store, os clientes da Genesis recebem uma extensão do Chrome que eles podem usar para aplicar a “impressão digital” roubada ao navegador e personificar total e completamente um usuário.

Como essas impressões digitais são extremamente detalhadas e incluem informações extras, além de apenas um nome de usuário e senhas, os hackers costumam acessar contas protegidas por algumas formas de soluções de autenticação de dois fatores (2FA).

A capacidade de contornar o 2FA tornou o Genesis um dos lugares preferidos no cenário de crimes cibernéticos para comprar acesso a contas invadidas.

O aumento da popularidade do site também afetou seu inventário, com o Genesis crescendo de uma pequena loja que vendia acesso a 60.000 impressões digitais em março de 2019 a um gigantesco portal que vendia quase 335.000 impressões digitais no final do ano.

Atualmente, a loja desempenha um papel importante em muitas operações de crimes cibernéticos, com muitos grupos de hackers frequentemente comprando impressões digitais roubadas da Genesis para alimentar suas ameaças de crimes cibernéticos.

A MAIORIA DAS IMPRESSÕES DIGITAIS DO GÊNESIS VEM DE INFECÇÕES POR AZORULT

No entanto, as operações internas do site permaneceram um mistério desde que os especialistas da Kaspersky expuseram sua existência em março de 2019.

Nos últimos meses, o gerente de produtos da KELA, Raveed Laeb, fez um esforço significativo no estudo da Genesis Store além do relatório inicial da Kaspersky, para entender como o site opera.

Um dos caminhos de pesquisa que Laeb examinou foi a fonte de todas as impressões digitais roubadas. Embora alguns pesquisadores de segurança suspeitassem que as impressões digitais do site estavam sendo coletadas por meio de malware instalado nas estações de trabalho infectadas, eles não sabiam qual malware era responsável por todos os dados vendidos no site.

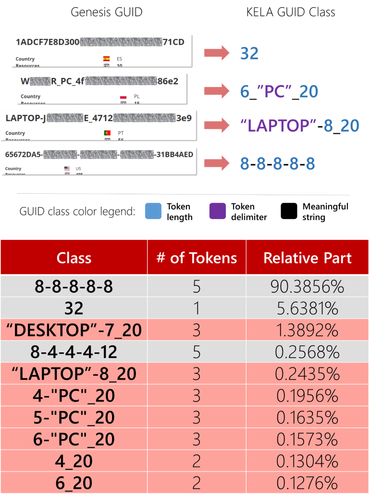

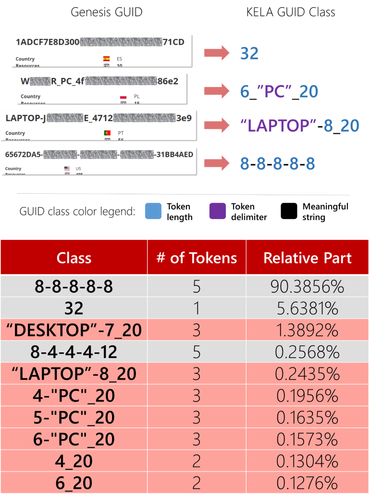

Para descobrir isso, Laeb disse ao ZDNet em um telefonema esta semana que toda a Gênesis Store em busca de todas as impressões digitais roubadas e, em seguida, passou a classificar cada entrada com base no GUID (identificador genérico de usuário) listado ao lado de cada impressão digital.

Em uma pesquisa publicada na semana passada , Laeb diz que descobriu que 90% de todas as impressões digitais roubadas listadas no Genesis tinham um formato de 8-8-8-8-8 (oito caracteres alfanuméricos em cinco blocos sucessivos), sugerindo que eles vieram de uma única variedade de malware.

Após mais pesquisas, Laeb disse que conseguiu rastrear esse GUID no formato atribuído às vítimas infectadas pelo malware de roubo de informações do AZORult – o que faz muito sentido, já que o AZORult foi uma das linhagens de malware mais ativas e difundidas usadas em 2019 e seria capaz de alimentar um site do tamanho de Gênesis.

Embora Laeb suspeite que existem várias gangues de malware que operam botnets de malware AZORult distintos e depois fornece impressões digitais roubadas aos administradores do Genesis, é bastante claro para um observador externo que o AZORult é o principal ponto fraco do Genesis.

Por exemplo, se algo acontecer com o malware AZORult, toda a cadeia de suprimentos da Genesis Store estará em perigo, quase sem alternativas para os administradores da Genesis.

ATUALIZAÇÃO DO CHROME 80 PREJUDICA AS OPERAÇÕES DO GENESIS

E foi exatamente isso que aconteceu no início de fevereiro de 2020, quando o Google lançou o Chrome 80 .

Com o Chrome 80, o Google passou a usar o algoritmo AES-256 para hash de senhas armazenadas localmente no banco de dados SQLite interno do Chrome.

Essa mudança para o AES-256 resultou em senhas salvas no Chrome com um formato diferente do que tinham antes. Embora pequena dentro da enorme base de código do Chrome, essa pequena alteração prejudicou a capacidade do AZORult de extrair senhas dos navegadores Chrome.

Em um telefonema nesta semana, Laeb disse ao ZDNet que esta atualização do Chrome teve um impacto imediato e tremendo nas operações do Genesis.

Enquanto no ano passado, o Genesis estava vendo diariamente um afluxo constante de 18.000 novas impressões digitais roubadas no site, mas esse número caiu 30 vezes para cerca de 600 novas entradas.

Sem uma entrada constante de novas impressões digitais, o banco de dados da loja também começou a diminuir lentamente de tamanho, passando de um máximo de 335.000 credenciais roubadas para aproximadamente 200.000-230.000, o volume listado nas últimas semanas, após a atualização do Chrome 80.

SEGUNDA MORTE DE AZORULT

Laeb disse ao ZDNet que as coisas não parecem boas para o site, a menos que elas mudem completamente para outra ameaça de malware e substituam o AZORult.

Ele cita a substituição do AZORult porque o desenvolvimento da variedade de malware AZORult parou no final de 2018, quando o autor do malware o chamou.

Enquanto as versões com crack do AZORult ainda estão sendo vendidas ou trocadas on-line, o código-fonte do malware não está mais disponível. Isso significa que grupos criminosos que dependem do AZORult não podem atualizar o malware para neutralizar as alterações introduzidas no Chrome 80.

Como Laeb observou em sua pesquisa, estamos vendo efetivamente a segunda morte do AZORult, após a do final de 2018. Além disso, essa parece ser permanente.

No entanto, enquanto o Chrome 80 matou o AZORult, outras linhagens de malware não tiveram problemas em atualizar suas bases de código, com o desenvolvedor do infostealer Raccoon fornecendo uma atualização alguns dias após o lançamento do Chrome 80.

Outras ameaças de malware devem seguir o exemplo, e nem a equipe de segurança do Google espera que essa alteração seja mais do que um incômodo para a maioria dos autores de malware.

“Nosso objetivo é melhorar a segurança do Chrome a cada lançamento”, disse um porta-voz do Google ao ZDNet em um email ontem.

“Com o [Chrome] 80, fizemos alterações que permitem isolar a pilha de rede do Chrome em seu próprio processo robusto em área restrita. Como parte dessas alterações, reforçamos o algoritmo para senhas / cookies criptografados e alteramos os mecanismos de armazenamento, o que interrompeu as ferramentas. em que atualmente os ladrões de dados confiam “, afirmou o Google.

“Essas mudanças não são uma defesa permanente contra esses ataques e, como tal, recomendamos o uso de autenticação multifatorial robusta, principalmente o suporte a chaves U2F nativas do Chrome”, afirmou o Google.

GENESIS TESTANDO UMA SUBSTITUIÇÃO AZORULT

No entanto, para os administradores do Genesis, um problema maior continua sendo o fornecimento cada vez menor de novas impressões digitais da loja.

Laeb disse ao ZDNet que, nos últimos dias, os administradores do Genesis parecem ter parado de adicionar novas impressões digitais baseadas no AZORult e agora estão adicionando consistentemente novas impressões digitais que foram roubadas com a ajuda de uma variedade de malware ainda a ser determinada.

No entanto, as novas entradas ainda não estão nem perto dos níveis vistos no ano passado no auge do AZORult, e o problema da cadeia de suprimentos da loja continua sendo um problema.

Mas, para ser justo, esperamos plenamente que o Gênesis sobreviva à “segunda morte” do AZORult.

Isso ocorre porque as pessoas que estavam operando as botnets do AZORult também acabarão descobrindo que o malware não é mais eficaz em relação às versões recentes do Chrome e provavelmente também mudarão para uma nova variedade de malware.

Depois disso, espera-se que esses fornecedores reavivem suas parcerias comerciais com a Genesis e forneçam à loja novas impressões digitais. Se o número de impressões digitais roubadas voltar aos níveis do ano passado, ainda está para ser visto.

De qualquer forma, o impacto do Genesis é duradouro no cenário do crime cibernético, e outros serviços similares também surgiram nesse meio tempo, como o RichLogs. Se o Genesis não conseguir se adaptar à segunda morte do AZORult, as impressões digitais ainda estarão disponíveis em outros lugares.